Bagaimana aset digital melindungi diri mereka sendiri? Daftar 15 langkah OpenAI

SUDAH WAKTUNYA UNTUK OUTSOURCE MEMORI UNTUK AI

Judul asli: Bagaimana untuk tetap sangat aman di Umur Claude Mythos

Foto oleh Ole Lehmann

Foto oleh Peggy Block Beats

EDITOR: KETIKA KEMAMPUAN AI MULAI MENDEKATI BATAS-BATAS DARI ALAT "UTILISASI", ARTI DARI KEAMANAN CYBER BERUBAH. HAL INI TIDAK LAGI HANYA MASALAH DEFENSIF TERHADAP HACKER, VIRUS ATAU KEBOCORAN DATA, TETAPI BERKEMBANG MENJADI PERMAINAN "KAPASITAS ASIMETRI"。

Dengan Claude Mythos, diluncurkan oleh Anthropic, menunjukkan kemampuan untuk mendeteksi celah dekat dengan ahli tingkat atas, serangan siber memasuki fase baru operasi yang lebih rahasia dan otomatis, dan keamanan pribadi telah berubah dari "opsional" menjadi "esensial". Di satu sisi, ambang batas untuk serangan sedang diturunkan; di sisi lain, efisiensi serangan meningkat secara eksponensial. Ini berarti bahwa "keselamatan pasif" akan menjadi semakin sulit untuk dipertahankan。

Dalam konteks ini, OpenAI, bekerja sama dengan Andrej Karpathy, menghasilkan daftar "kesehatan digital", yang menyediakan jalur respon operasional. Di era AI, keamanan tidak lagi "perbaikan setelah kecelakaan" tapi "bagian dari perilaku sehari-hari". Identifikasi, pemisahan kekuasaan, meminimalisasi informasi dan rekayasa ulang kebiasaan perilaku. Lima belas langkah, yang tampaknya sembrono, pada dasarnya adalah pembangunan kembali dari perbatasan yang aman bahwa pengguna biasa dapat mengontrol。

Risiko sebenarnya adalah bukan apakah Anda target serangan, tetapi apakah Anda tidak siap ketika serangan terjadi。

Berikut adalah teks asli:

Dan apa yang pasti adalah bahwa Anda tidak memiliki lebih banyak ruang untuk malas tentang keamanan cyber。

Anthropic dirilis kemarin sebagai tengara Mythos, menandai titik balik yang tidak dapat dibalik。

Teknologi ini belum diketahui, tapi setelah itu jatuh ke tangan seorang aktor jahat (yang hampir tak terelakkan)... Anda akan menghadapi serangan cyber yang sangat canggih, dan kebanyakan orang terlambat bahkan sebelum mereka menyadari bahwa mereka telah diserang。

Ini seperti virus New Crown di dunia perangkat lunak。

Dan itulah sebabnya, mulai sekarang, keamanan jaringan Anda harus tetap utuh。

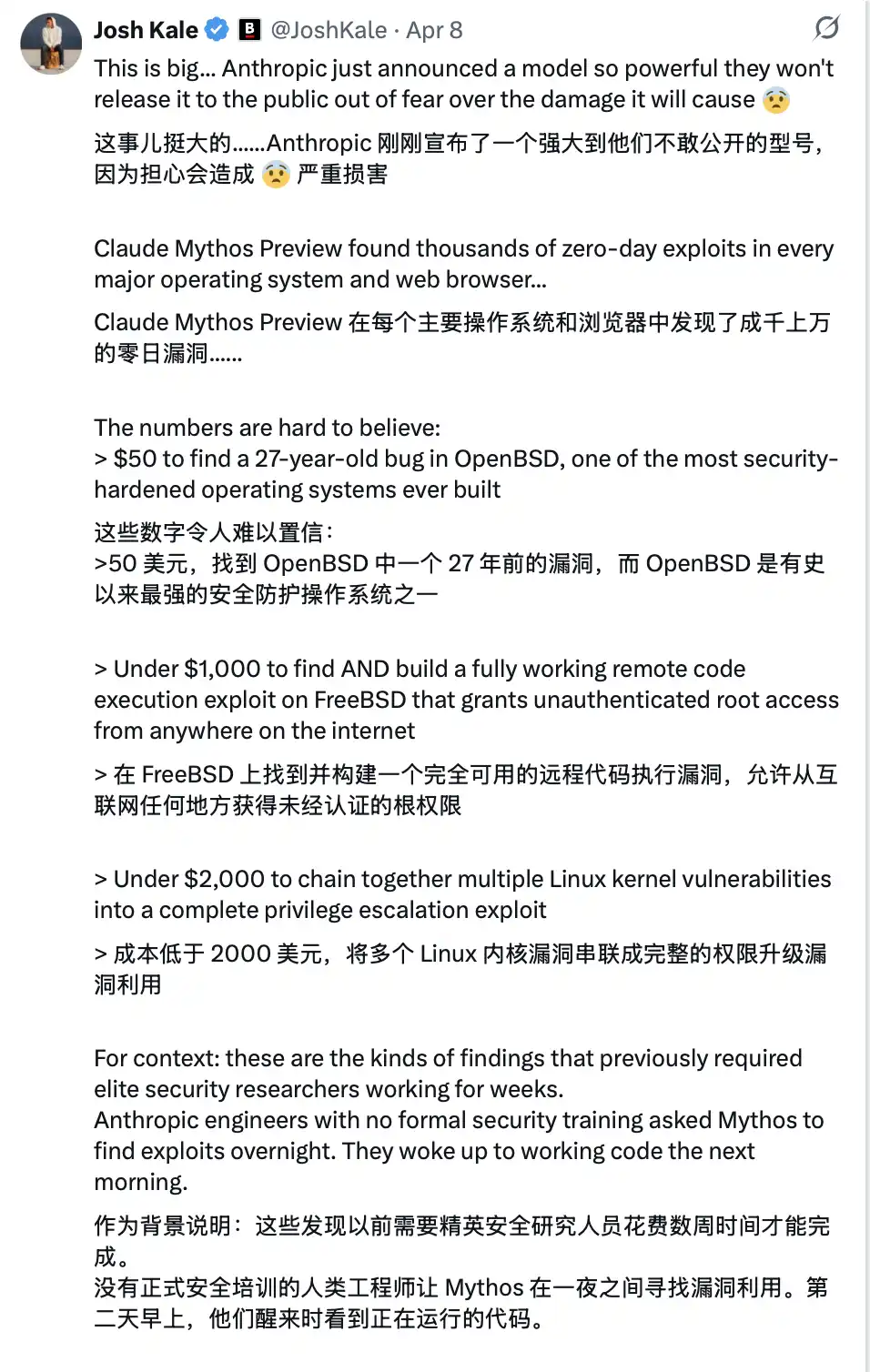

Panduan Kesehatan Karpathy

Tahun lalu, Andrej Karpathy (pendiri @ karpathy, OpenAI) menyusun "Digital Health Guide" yang sistematis metode dasar melindungi keamanannya sendiri selama era AI。

Ini salah satu pedoman paling berharga yang pernah kulihat。

Berikut ini adalah semua langkah-langkah keamanan Anda harus mengambil dalam waktu ini ketidakpastian:

Gunakan manajer sandi (misalnya: 1 Sandi)

Menghasilkan password acak unik untuk setiap akun yang Anda miliki. Setelah layanan telah rusak, penyerang sering menggunakan kode rekening ini untuk "crash lemari besi". Manajer sandi dapat menghilangkan resiko ini dan secara otomatis dapat mengisinya, dengan lebih cepat daripada kata sandi berulang。

2. Atur kunci keamanan hardware (mis. YubiKey)

INI ADALAH PERANGKAT FISIK, YANG DIGUNAKAN SEBAGAI VERIFIKASI KEDUA UNTUK LOGIN. PENYERANG HARUS "MENDAPATKAN UANG" UNTUK LOG IN REKENING ANDA. SEBALIKNYA, KODE PONSEL MUDAH DICURI OLEH SIM。

Disarankan bahwa 2- 3 YubiKeys dibeli dan ditempatkan secara terpisah untuk menghindari hilang dan terkunci di luar rekening。

3 akses penuh ke biometrik

Sebagai contoh, ID Wajah, pengenalan sidik jari, dll semua tersedia di manajer sandi, App bank, dan aplikasi penting. Ini adalah tingkat ketiga verifikasi: Anda adalah "diri". Tak ada yang bisa mencuri wajahmu dari database。

Perlakukan keamanan sebagai kata sandi

Seperti, "Siapa nama belakang ibumu?" Masalah ini dapat ditemukan secara online dalam 10 detik. Harus menghasilkan jawaban acak dan menyimpannya di manajer sandi. Jangan pernah mengisi informasi nyata。

Lima, enkripsi disk terbuka

Pada Mac adalah FileVault dan pada Windows adalah BitLocker. Jika komputer dicuri, semua enkripsi yang mendapatkannya adalah batu bata, tidak semua data Anda. Buka hanya 2 menit, di belakang panggung berjalan secara otomatis。

Mengurangi fasilitas rumah pintar

Setiap perangkat pintar pada dasarnya adalah komputer jaringan dengan mikrofon. Mereka terus mengumpulkan data, jaringan sering dan sering dilanggar. Detektor udara jaringan di rumahmu tidak perlu tahu persis di mana kau berada. Semakin sedikit peralatan, semakin sedikit pintu masuk。

7 komunikasi dengan sinyal

Sinyal menyediakan enkripsi end- to-end dan tidak ada (termasuk platform itu sendiri, operator, pendengar) dapat membaca. Bahkan iMessage menyimpan metadata (siapa, kapan, berapa sering). Ini pertama kalinya kita bisa menggunakan kata "auto-destruct" (misalnya 90 hari) untuk mencegah sejarah menjadi resiko。

Gunakan peramban sensitif (misalnya Brave)

Berdasarkan Kromium, kompatibel dengan plugin Chrome, pengalaman hampir identik。

9

Memiliki indeks independen (sebagai lawan Duck Duckgo, yang mengandalkan Bing). Jika hasil pencarian buruk, tambahkan "! g" ke Google. Ini sekitar $3 per bulan, layak - Anda menjadi pelanggan, bukan "produk dijual"。

10. Gunakan kartu kredit virtual (misalnya Privacy.com)

Nomor kartu independen dihasilkan untuk setiap bisnis dan batas konsumsi ditetapkan. Anda bahkan dapat mengisi nama dan alamat acak. Setelah bisnis rusak, itu satu kartu, bukan identitas keuanganmu yang sebenarnya。

11. Gunakan alamat surel virtual

Layanan seperti Virtual Post Mail akan menerima surat fisik Anda, memindai konten Anda dan membiarkan Anda melihatnya secara online。

Anda dapat memutuskan untuk diri sendiri apa yang perlu dihancurkan dan apa yang perlu diteruskan. Dengan demikian, tidak perlu untuk menyerahkan alamat keluarga nyata untuk berbagai orang asing di setiap pembelian Internet。

12. Jangan klik pada link dalam surat

ALAMAT KOTAK SURAT SANGAT MUDAH UNTUK DIPALSUKAN. DENGAN AI, SURAT MEMANCING HARI INI HAMPIR TIDAK MUNGKIN UNTUK MEMBEDAKAN DARI SURAT NYATA. ALIH-ALIH MENGKLIK PADA LINK, MASUKKAN SITUS SECARA MANUAL DAN LOG KE SITUS YANG SESUAI。

Pada saat yang sama, pemuatan foto otomatis di kotak surat ditutup karena gambar yang tertanam sering digunakan untuk melacak apakah Anda membuka surat。

Penggunaan selektif dari VPN (misalnya Mulvad)

VPN dapat menyembunyikan alamat IP Anda (satu-satunya nomor yang mengidentifikasi perangkat dan lokasi Anda) dari layanan yang Anda akses. Ini tidak perlu dibuka sepanjang hari, tetapi harus dibuka ketika menggunakan Wi- Fi publik atau mengakses layanan kurang terpercaya。

14. Atur tingkat DNS dari interception iklan (mis. NextDNS)

DNS DAPAT DIPAHAMI SEBAGAI BUKU TELEPON YANG DIGUNAKAN OLEH PERANGKAT UNTUK "MENCARI SITUS WEB". INTERCEPTION PADA TINGKAT INI BERARTI BAHWA IKLAN DAN PELACAK DIBLOKIR SEBELUM MEREKA DIMUAT。

Hal ini juga efektif untuk semua aplikasi dan browser pada perangkat。

Pemasangan alat pemantauan jaringan (misalnya Little Snitch)

Ini menunjukkan aplikasi apa yang Anda miliki di komputer Anda terhubung, berapa banyak data yang Anda kirim, dan ke mana data itu pergi. Setiap aplikasi dari "frekuensi tidak biasa data kembali" akan mengkhawatirkan dan mungkin harus dibongkar secara langsung。

Saat ini, Mythos tetap berada di tangan pertahanan Proyek Glasswing (misalnya Anthropic, Apple, Google, dll). Tetapi model kemampuan serupa dengan cepat jatuh ke tangan aktor berbahaya (mungkin kurang dari enam bulan, bahkan lebih cepat)。

Itu sebabnya sekarang diperlukan untuk memperkuat garis keamanan Anda secepat mungkin. Sekarang dibutuhkan 15 menit untuk menyelesaikan pengaturan ini, yang akan membantu Anda menghindari serangkaian masalah serius di masa depan。

Hati-hati dan doakan yang terbaik。

[Terkekeh]Tautan Asli]