量子カウントの脅威は正確に何ですか? 暗号ユーザは、バック量子の年齢を導く

量子の脅威は現実的であるが、それらは「重要」であり、符号化されたコンポーネントが影響し、業界がどのように動くかを調べるのがさらに重要である。

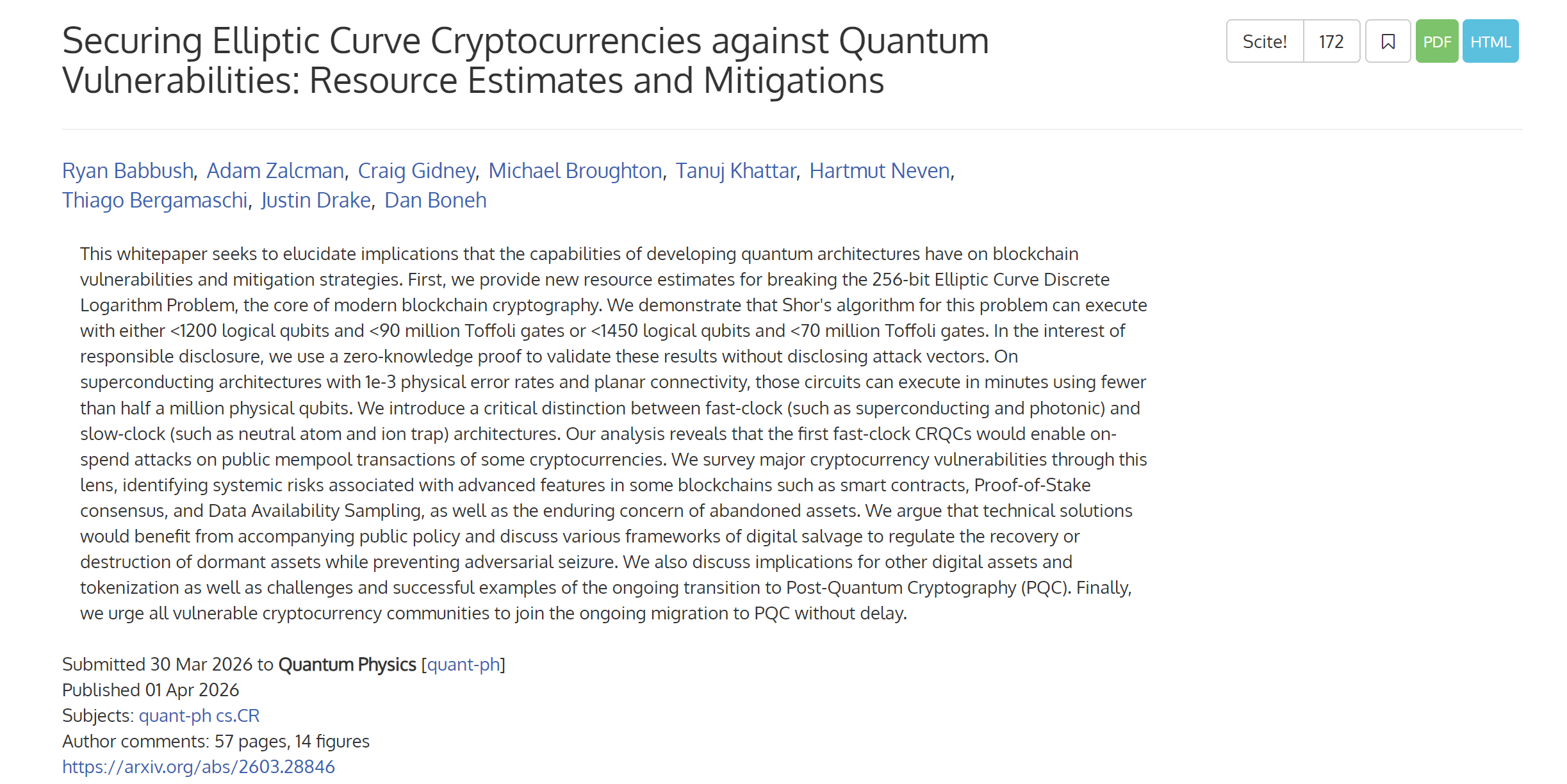

先週、Google Quantum AI チームは、超伝導構造、特定のエラー修正とハードウェアの仮定の下で、その重粒子紙を公表しました。将来の量子コンピュータは、50万を超える物理的な量子ビットを分割するために使用することができ、数分以内に、256 桁の楕円曲線パスワード(ECDLP-256)、暗号化された通貨とブロックチェーンで広く使用され、量子ビットの数は推定よりも約 20 回下回っていた。

これは、BITCOIN、ETHERLEAFなどのほぼすべての主流のパブリックチェーンのシグネチャプログラムのコアに直接ポイントし、単語が出てくるとすぐに、量子コンピュータがビットコインの秘密鍵を解読しようとしている主張がオンラインで行くようになりました。

実際には、私たちは落ち着いて、それをクリアする必要があります - 脅威は本物です - しかし、それはまだ「あなたの財布は明日安全ではありません」から長い方法です。

さらに重要なのは、業界全体がすでに行動していた。

1.量子計算の脅威は何ですか

これを理解するには、Criptoアセットの基本から始まり、どのように保護されたのか

各アカウントにキーのペアがあることはよく知られています。プライベートキーとパブリックキー、ビットコインまたはEtherファクトリーのいずれか。 これらのうち、秘密鍵は、あなたの安全のパスワードと同じくらいランダムに生成された大きな数字、非常に機密のシリーズです。公開鍵は、楕円曲線の乗算によって秘密鍵から得られ、あなたの財布アドレスは、公開鍵がその後、橋関数を介して圧縮される文字列です。

システムのセキュリティは、プロセスが片道であることが正確にあります。

結局のところ、秘密鍵から公開鍵を計算するのは簡単ですが、パブリックキーからプライベートキーを押し出すために、宇宙の年齢よりもはるかに長くかかります。また、「楕円曲線の論理」(EDCLP)の本質で、計算し、逆に不可能です。

しかし、量子コンピュータは、この仮定を破り、それは時間とともに整数と離散的なlogarithmsの問題を解決します。言い換えれば、理論的にあなたの公開鍵から戻ってあなたの秘密鍵をプッシュするのに十分な量子コンピュータ。

それから質問は、公開鍵が露出されるときですか

ブロックチェーンでトランザクションを開始するたびに、トランザクションデータを秘密鍵に署名し、公開鍵を検証するために公開鍵をブロードキャストする必要があります。つまり、取引を行なう限り、パブリックキーはチェーン上に既に存在します。

この論文のポイントは、Googleは、理論的に実現可能なことから「公開鍵から壊された秘密鍵」を移動することですが、奇妙で、量子ハードウェアロードマップ上のプログラム可能な目標へのポイントは、紙によると、EPDLPの256ビットを解読し、推定よりも大幅に低下します。

最終的な分析では、量子計算はブロックチェーンを破りませんが、楕円曲線の確実性に基づいているブロックチェーンのシグネチャシステムで最初に目指しています。

つまり、脅威は現実的ですが、技術的に「imminent」という用語は正確ではなく、業界主流の推定値は、2030年頃に引き続きウィンドウの期間を与えますネイティブアカウントの抄録+量子の脅威:EIP-8141 なぜそれがヘゴダのトップではないのですか)。

2。 公開チェーンは

もちろん、客観的には重要な違いがあり、多くの物語は明らかではないので、多くのビットコインアドレスは、アウトセットのチェーンで直接公開鍵を明らかにしません。

P2PKH、P2WPKHなどの一般的な形態では、アドレス自体は一般に公開鍵のヘシであり、多くの場合、「最初のコスト」が明らかにされるまで待ちます。つまり、あなたのアドレスがトランザクションを送らないと、ウォレットアドレスがチェーン上にあるだけ、公開鍵はありません。

したがって、量子計算の最も直面は、取引されているアドレスを支持する公開鍵です。 もちろん、このディテールは、今のユーザーレベルで実行できる最初のものに直接つながり、後で説明します。

業界は、この問題に気づいておらず、実際には、後半の量子コードの移行の準備は、複数のフロントで同時に進んでいます。

回答は、アカウントレベルとシグネチャプログラムを結びつけることです例えば、EIP-7702と抽象アカウント(AA)の進歩により、TAIFENGアカウントは、インテリジェントな契約ロジックによって法的な署名と呼ばれるものを定義することができます。つまり、QUANTUM SIGNATURE PROGRAMが将来の日付で導入されると、プロトコルの下部を書き換える必要はありませんが、単にアカウントの署名検証モジュールを置き換えるだけです。

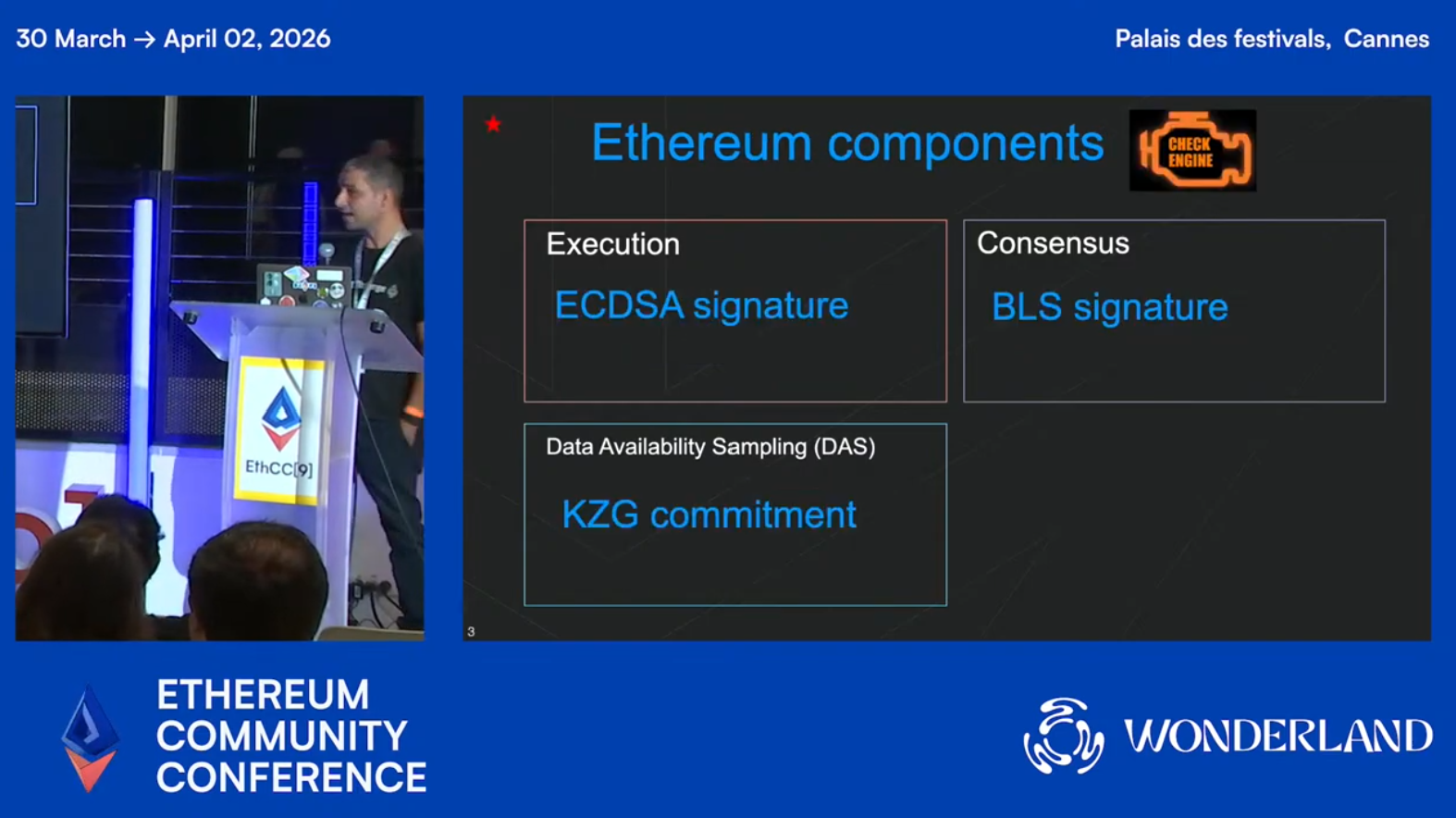

さらに、EthCC9ファウンデーションのパスワード研究者であるAnton Sansoは、EthCC9会議で量子抵抗のセキュリティに関するEtherCC9の最新開発を更新し、量子コンピュータが2030年代半ばにECDSA署名アルゴリズムに実質的な脅威をもたらす可能性があることを指摘しています。これにより、抵抗の約20パーセントがTaifahで準備され、完全な量子抵抗が2032と2028の間でLean Etherumのアップグレードを通して達成される予定です。

しかしながら、主要な技術課題はシグネチャの大きさです。これは、軽量の後半量子シグネチャアルゴリズムのFalconのような、まだ10倍のEDCSAのサイズであり、Solidityで直接Latticeベースの検証のガスコストは非常に高いため、チームは2つのコア技術経路を確立しました

- ユーザーは、アカウントの抽象化を通してウォレットシグネチャアルゴリズムを解凍プログラムにアップグレードできるようにします

- 第二に、複雑なHashi操作を処理し、アドレス補助的なメモのゼロ知識の証明を組み合わせて、移転の過程で資産のセキュリティを保護するためにLuanVMの導入

アントニオは、2週間後のACD量子会議が2月2026日から開催され、LighthouseやGrandineなどのコンセンサスクライアントは、オンラインオンラインの実験的なポスト量子テストネットワーク上にいます。

これに加えて、ビットコインコミュニティのスタイルがより保守的であることは明らかですBIP360 は、最近 BIPs リポジトリに入った、新しいタイプの出力 P2MR (Pay-to-Merkle-Root) を提案し、その設計目的の 1 つが Taproot の弱量子を削除し、将来的に量子署名の移行を可能にするためのよりフレンドリーな構造を設定することです。

もちろん、BIPs倉庫への提案のエントリは、コミュニティコンセンサスが出現していることを意味しません。それだけで、それが採用されるように、より具体的な提案がすでに量子暴露と潜在的な出力タイプの変化の周りにBitcoinコミュニティ内で議論されているので、それはまた、問題の明確な定義を開始し、非常に遅いコンセンサスと一致しています。

米国国立標準技術研究所(NIST)は、2024年初頭に、ブロックチェーンエコロジーが明確なマイグレーションターゲットを持っていたことを意味する3つのポスト定量コード基準を正式に発行し、アルゴリズムのより良い議論を待つ必要がなくなり、プロジェクトが大幅に開始したことを指摘する価値があります。

普通のユーザーが何をすべきですか

量子コンピュータの脅威は何年もの間、次は今の問題ではないという意味ではありません。 ほぼゼロで今日開発されている良い習慣があります。

まず第一に、アドレスの再使用を避けるために、自己保護の最も即時かつ効果的な測定です。

そのため、BITCOINのようなUTXOチェーンユーザーなら、トランザクションを開始するたびに、パブリックキーがチェーンに露出され、同時にアドレスを使用する場合は、パブリックキーは長期オープンであり、量子が成熟すると、攻撃者は公開鍵から秘密鍵を簡単にプッシュできます。

今、imTokenのようなメインストリームウォレットは、デフォルトでHDウォレットを提供してきました。 転送が行われるたびに新しいアドレスを受け取るのは良い習慣で、アドレスを永続識別子として繰り返すのではなく、トランザクションがこれまで行われていないアドレスについては、公開鍵は明らかにされず、現在の量子脅威は適用されません。

2 番目は、ウォレットのリア量子アップグレードルートを懸念します。

主に Taifeng のようなモデルアカウントチェーンを使用する場合は、フォーカスはアドレスの機械的変更ではなく、財布や使用しているパブリックチェーンに、将来の明確な移行パスがあるかどうかです。

アカウントモデルチェーンの量子年齢の大きな問題は、単一の暴露ではなく、アクティブアカウント、パブリックキー履歴、チェーンアイデンティティ、およびアプリケーション特権の長期結合ではなく、アカウントがマイグレーションウィンドウに実際に入るとすぐにスケーラブルであり、そのウォレットは署名論理を交換するのがスムーズです。

そして、最終的には人間の視点から、話題の熱が上昇するので、さらに「量子安全」を主張する市場に関する財布や契約が増え、その財布、プロトコル、インフラ製品に警告する必要があります。

そのような主張に直面して、要求されるべき最も重要な質問は伝搬ではなく、3つのより難しい質問です

- NISTが最終化したアルゴリズムに依存していますか?

- セキュリティは独立して監査され、完全に検証されていますか?

- チェーンマイグレーション、アカウントアップグレード、またはアプリケーションレイヤーパッケージだけであると主張していますか

結局のところ、実際のレイト量子は安全で、最終的にはAppラベルだけでなく、シグネチャ、認証からチェーン互換性までの全パスです。

一般的に、量子計算からブロックのチェーンへの脅威は現実的であり、Googleの重要性、最新のホワイトペーパーは、遠方理論からプログラム可能なリスクに一歩近づく脅威をもたらすことです。

しかし、ウォレットが明日に壊れるという信号はまだありません。後で量子マイグレーションは学術的なトピックではなく、今後数年間にわたってプロトコル、ウォレットの設計、ユーザーアセット管理をアップグレードするという現実は、より正確に理解しています。

最後に

そして、業界にとって本当に重要なのは、量子を最初に呼び出す人ではありませんが、最初に移行パスを設計することができます。

ユーザーにとっては、パニックにいる時間ではなく、リスクの最も基本的な認識に基づいて構築する時間ではありませんどの資産が最初に露出されるか、その操作は暴露を顕在化し、ウォレットとパブリックチェーンが将来的にスムーズなアップグレードを提供する可能性が高い。

私たちが必要とすることは、早期の行動ではなく、過度の不安です。

お問い合わせ。