Ini adalah xTX-SHIELD Pembayaran Privasi: Privasi Penuh, Regulasi, Perjanjian Pembayaran Kinerja Tinggi yang didorong oleh Mata Uang Stabilisasi Asli Pertama

KAPASIASIASIASI PENEGAKAN PRIVASI DARI SUB-RANTAI DIDASARKAN PADA TX-SHIELD ' S SUB-CIPHERIC STRUKTUR, YANG MENGINTEGRASIKAN DIRINYA DI TINGKAT RANTAI DAN BERSAMA-SAMA MEMBENTUK INFRASTRUKTUR UNTUK PENYELESAIAN PRIVASI MATA UANG YANG STABIL。

Pos ini adalah co-otored oleh x TX-SHIELD:

Pembayaran kerahsiaan harus infrastruktur utama tingkat rantai

Dalam ekologi rantai blok saat iniPrivasiIni sering dilihat sebagai satuFungsi Eksternalisasi Logik, ada dalam bentuk DApp independen atau perjanjian dua-tier (Layer 2). Meskipun fleksibel, model \"plug-in\" ini mengarah pada kinerja yang berbobot, kepatuhan yang tidak jelas dan fragmentasi pengalaman pengguna。

Sub-rantaiProposisi inti dan posisi produk adalah penyertaan lengkap pembayaran privasiKemampuan asli lapisan rantai, langsung internal ke bawah rantai publik. Ini berarti bahwa privasi bukan lagi suatu \"option\" yang memerlukan pemasangan tambahan dengan biaya gandaDan itu semua aplikasi teratas --Terutama sekaliEkskologi mata uang yang stabil - layanan dasar dan kapasitas platform tersedia。

Fungsi pembayaran privasi dari skor ini akan terkait dengan penerapan ekologisnyaBen Pay Kedalaman kedalaman dan denganPembayaran mata uang yang distabilkan Gas, transaksi sponsor, pertama-kunci adalah permintaan RWAFungsi pada rantai membentuk koneksi. Kemudahan BenPay akan menyediakan akses penuh terhadap kemampuan privasi di wilayah sistem pembayaran, transaksi dan rekening, menyediakan dukungan antarmuka untuk penyelesaian lintas-pembatasan, konsumsi dan skenario pembayaran harian, dan mempromosikan inklusif dan skala-down pembayaran privasi。

Sementara ituSub-rantaiMelalui pembangun infrastruktur intiTX-SHIELD KerjasamaAku tidak tahuBerdasarkan padaPERHITUNGAN KEAMANAN GANDA (MPC)Program privasi ini tertanam di lapisan rantai. Ini adalah..Aras EnterpriseUsers menawarkan satuPrestasi tinggi, kepatuhan dan privasiKeduanyaPemukiman mata uang baru。

Ogoza TX-SHIELD adalah perusahaan teknologi untuk pengembangan algoritme pembayaran privasi. Ini adalah rantai publik untuk menstabilkan distributor mata uang dan DEX untuk mengembangkan solusi satu-stop yang secara regulator ramah dan melindungi privasi. & nbsp; www.tx-shield.com

Mengapa harus rantai primitif? Segitiga Besi untuk Prestasi, Keamanan dan Kepatuhan

Logika privasi yang tertanam di rantai bukan sekadar pilihan realisasi teknis, melainkan tanggapan mendalam terhadap kinerja, keselamatan, kepatuhan dan kebutuhan komersialisasi。

Penintegrasian kinerja dan biaya: penghapusan biaya \"plug-in\"

Eksternalitas tradisional, seperti protokol tingkat dua atau commingler, sering mengharuskan pengguna untuk menyeberangi rantai aset, menghasilkan bukti atau tanda pengetahuan nolBiaya pembayaran berganda, dan menanggung tambahanTundaanAku tidak tahu。

- Menghitung logika privasi dan mekanisme penyelesaian perdaganganTidak Bersatu, dapat dicapaiIntegrasi Gas Kos - BiayaAku tidak tahu. Realisasi poligami \"satu penyelesaian, privasi penuh\" dan penghindaran biaya transaksi berganda dan penundaan yang disebabkan oleh fragmentasi biaya pembuktian/tanda ke dalam proses lintas atau di bawah rantai。

- Ini adalah integrasi utama yang memastikan bekerja di tingkat perusahaanEfisiensi efisiensiDanBiaya murahPermintaan yang kaku。

Ditingkatkan keamanan dan \"privasi terkendali\"

Kemampuan lapisan rantai memungkinkan kita untuk..Pemerintahan Nodal, sertifikasi jauh dan antarmuka auditIntegrasi kedalaman. Ini bukan hanya memperkuat dasar kepercayaan berdasarkan penertiban, tetapi juga memberikan kunci \"arsitektur privasi yang dapat dikendalikan\":

- Penegakan Privasi baik terpusat maupun mampuKepatuhan apabila diperlukanMenyediakan saluran terkontrol \"pengungkapan pilihan\"。

- Pengguna dan lembaga dapat menyajikan mereka untuk mematuhi tubuh melalui mekanisme pengungkapan selektif, seperti yang diperlukanSertifikat Audit atau informasi regulasi, melaksanakan perlindungan privasi dan persyaratan regulasiImbanganAku tidak tahu。

Kampung 3. Kepatuhan bersahabat

Karena permintaan akan kepatuhan dan pengendalian oleh lembaga keuangan terus meningkat di seluruh dunia, permintaan lembaga keuangan untuk mematuhi peraturan perundang-undangan dan ketertiban telah meningkatBiaya kompensasiIni telah menjadi salah satu kunci untuk membatasi aplikasi skala Web3。

- lapisan rantai dirancang untuk memungkinkan kita untuk..Antarmuka kompensasi(pengungkapan selektif, pandangan regulator, sertifikat audit) dan fungsi privasiDesain SynchAku tidak tahu。

- IniKepatuhan bersahabatDukungan primer Sistem purping untuk secara signifikan mengurangi docking back-end dan kontrol gesekan dan secara signifikan mengurangi jumlah pengguna institusionalBiaya dan ambang akses yang sesuaiAku tidak tahu。

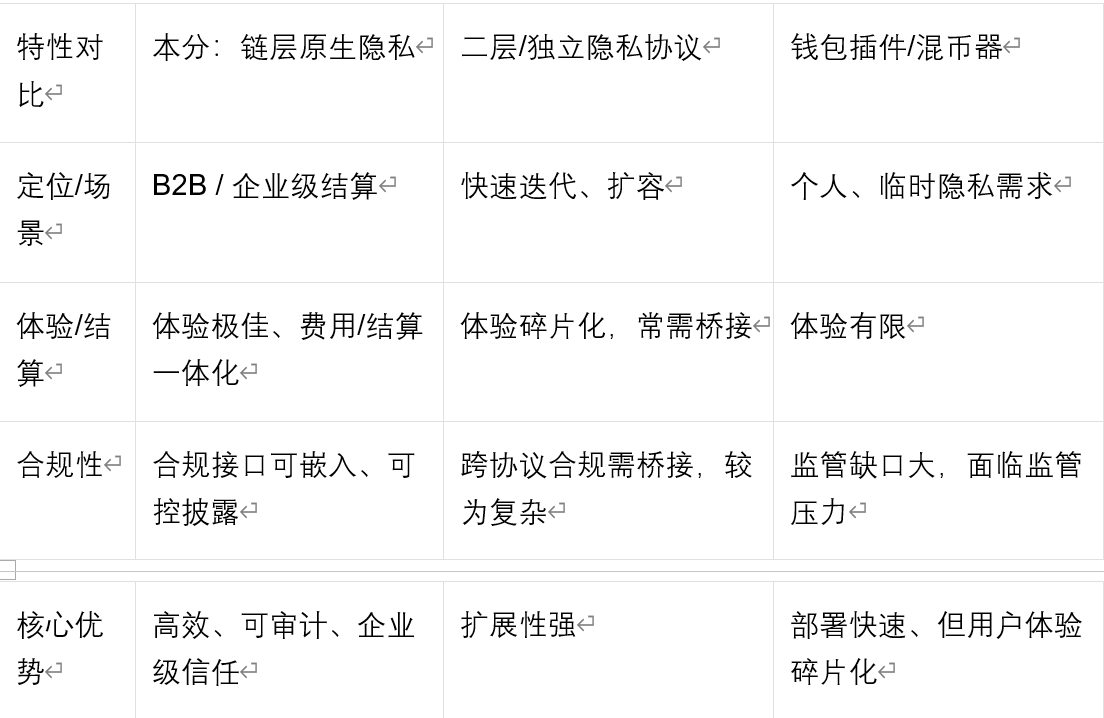

perbandingan struktur: protozoe lapisan rantai vs plugin ke-2 lapisan vs

Menstabilisasi mata uang dan pembayaran privasi: \"satu sisi\" nilai digital mengalir dan integrasi yang tak terelakkan

KE SEPANJANG SEJARAH PERKEMBANGAN MONETER, SETIAP LOMPATAN DALAM PARADIGMA PEMBAYARAN, DALAM TX-SHIELD, TAMPAKNYA, BERASAL DARI KEPUASAN DUA KLAIM INTI: KREDIBILITAS NILAI YANG STABIL DAN KEAMANAN BEBAS TRANSAKSI. INI ADALAH KASUS DARI MATA UANG NYATA KE INSTRUMEN DAN KEMUDIAN UNTUK PEMBAYARAN ELEKTRONIK. HARI INI, KITA BERDIRI DI AMBANG REVOLUSI PEMBAYARAN GENERASI BERIKUTNYA, DAN INTEGRASI MENDALAM MATA UANG STABIL DENGAN PEMBAYARAN SWASTA ADALAH KUNCI UNTUK MEMBUKA PINTU INI. INI BUKAN PENAMBAHAN SEDERHANA DARI DUA TEKNOLOGI, TETAPI INTEGRASI YANG DIPERLUKAN DARI DUA SISI SISTEM ALIRAN NILAI DIGITAL — MATA UANG STABILISASI MENJADI STANDAR BARU UNTUK PEMBAYARAN GLOBAL DAN PEMUKIMAN, SEMENTARA PERLINDUNGAN PRIVASI MEMENUHI PERSYARATAN YANG KAKU KEBEBASAN PERDAGANGAN, YANG SECARA KOLEKTIF MENDEFINISIKAN BENTUK PEMBAYARAN MASA DEPAN, SEPERTI HALNYA DUA SISI KOIN。

Sejarah: Mengapa integrasi adalah bentuk akhir pembayaran digital

Batu penjuru ekonomi digital adalah kemampuan nilai untuk mengalir secara efisien dan tanpa gesekan dalam jaringan global seperti informasi. Namun, solusi yang ada secara struktural cacat:

- e-payments tradisional: ini bergantung pada perantara terpusat, pembayaran cross-border yang mahal, dan data pengguna dimonopoli oleh platform, dan privasi tidak mungkin。

- Mata uang emas di rantai blok transparansi: Ia adalah perwakilan dari nilai mata uang Prancis di rantai, mata uang Stabil menyelesaikan skala nilai paling mendasar dan membersihkan media dalam ekonomi digital. Ini membuat pembayaran berantai efisien, murah dan tersedia secara global. Proporsi transaksi mata uang stabil yang sudah memperhitungkan transaksi rantai total sangat signifikan dan terus berkembang, terutama dalam konteks penyelesaian bisnis dan pembayaran lintas-pembatasan. Namun, stabilitas nilai tidak membawaKepenuhan kepercayaanAku tidak tahu. Ya. YaIni benar-benar publik dan dilacakDi lingkungan berbasis rantai, setiap transaksi adalah pelanggaran kerahasiaan komersial. Alat analisis Professional dapat digunakanSangat singkat cara berurusanIni bahkan beberapa transaksi kunci yang jelas mengidentifikasi dompet perusahaanModel bisnis, biaya operasi, dan bahkan pembelian dan likuidasi strategisIni menimbulkan risiko kompetitif yang signifikan bagi perusahaan。

- Mata uang tunai: Hal ini menyelesaikan masalah privasi, tetapi tidak mampu melakukan tindakan pembayaran dan fungsi media karena volatilitas harga yang tinggi dan kurangnya jangkar yang luas。

Oleh karena itu, sejarah historiografi akan memilih jalur yang diperlukan: untuk mengintegrasikan diri sebagai mata uang stabil untuk kendaraan pembayaran terbaik, dengan privasi dijamin sebagai kebebasan perdagangan. Ini adalah di mana alat pembayaran pergiDewasalahCara yang tak terelakkan。

[3] 1+1> 2: bagaimana integrasi dapat menghasilkan paradigma baru yang tidak dapat dicapai oleh teknologi tunggal

Ketika kursitas stabil dan pembayaran privasi digrain di bagian bawah rantai, mereka menghasilkan lebih banyak sinergi daripada tumpang tindih fungsional。

Peralihan dari \"biaya persetujuan\" menjadi \"peluang saling menguntungkan\"

TX-SHIELD berpendapat bahwa untuk lembaga keuangan, program privasi tradisional sering kali bertentangan dengan persyaratan kepatuhan, menghasilkan pilihan yang sulit antara \"paparan transparan\" dan \"prilaku privasi\". \"BenFen Chain\" mengintegrasikan pembayaran privasi dan koin stabilisasi di lapisan rantai dan memasukkan mekanisme \"privasi yang dapat dikendalikan\". Ini berarti bahwa sebuah perusahaan dapat menggunakan mata uang yang stabil untuk melakukan pembayaran yang sepenuhnya sesuai, sementara secara implisit melindungi rincian transaksi dan memberikan bukti hanya ketika persyaratan regulasi (misalnya audit, penyelidikan pengadilan) berada di tempat melalui mekanisme pengungkapan selektif. Hal ini telah mengubah privasi dari suatu \"risiko kompetensi\" menjadi \"ketergantungan dan keuntungan kompetitif komersial\"。

Dari " adegan terbatas" ke " kemungkinan tak terbatas" letusan ekologi

Kombinasi dari keduanya telah membuka adegan bisnis yang sebelumnya tidak dapat diterima karena privasi atau hambatan pembayaran:

• • Pembuangan gaji global dan keuangan rantai pasokan:

Perusahaan - perusahaan Multinasional dapat menggunakan prinsip - prinsip yang stabil untuk membayar tenaga kerja global mereka secara real time, melindungi privasi pribadi dan memperoleh perawatan keuangan secara individual melalui kemampuan program. Dalam rantai pasokan, firma inti dapat membangun \"jaringan kliring pribadi yang dapat didengar\" dengan mata uang yang stabil mengalir antara firma hulu dan hilir yang dienkripsi ke publik, tetapi kepatuhan keseluruhan jaringan dapat ditunjukkan oleh regulator secara keseluruhan, secara signifikan meningkatkan efisiensi dan kontrol aliran keuangan。

• “Institusional” upgrade DeFi:

Ufini DeFi tradisional telah menjadi sakit institusional karena transparansi dalam strategi perdagangan. Pada sub-rantai ini, DeFi, di tingkat institusi, dapat lahir \"prioritas ke privasi\" — misalnya, pinjaman berdasarkan transaksi rahasia, DEX untuk mencegah penembak jitu dirampok. Agensi ' s signifikan sumber daya keuangan, yang memungkinkan untuk masuk dengan aman sementara melindungi privasi strateginya, akan membawa kedalaman yang belum pernah terjadi sebelumnya dan mobilitas untuk DeFi。

• • Generasi penerus dari aplikasi konsumen dan ekonomi berdaulat data:

Pengguna wibawa dapat membayar langganan dalam mata uang stabil dan membeli barang digital, sementara pemetaan perilaku konsumen mereka, informasi identitas dan memegang aset secara efektif akan dilindungi untuk benar-benar mencapai \"pembayaran adalah layanan tanpa tanda data\". Ini menyediakan dasar untuk model bisnis Web3 berdasarkan kedaulatan data yang tulus。

Mestabilkan mata uang dan pembayaran privasi adalah dua mesin inti mendorong ekonomi rantai menuju kematangan dan skala. BenFen ChainKeunikan posisi kedua mesin adalah mengumpulkan dalam kedalaman untuk membuat infrastruktur rantai publik khusus dirancang untuk frekuensi tinggi, skenario pembayaran bernilai tinggiAku tidak tahu. Pilih rantainya. Pilih salah satuKepatuhan, keamanan dan efisiensiMata uang yang stabil membayar secara ekologis dan langsung menuju tahap berikutnya dari pembayaran digital。

Sub-rantai\"jalan raya\" untuk pembayaran privasi

Bangunan jaringan rantai blok yang mampu membawa pembayaran privasi kelas komersial skala besar harus mengatasi perhitungan privasi di bagian bawah strukturKerugian dan gesekan ekonomiAKU TIDAK TAHU. SISTEM RUMAH-RUMAH-SELURUH YANG DIKEMBANGKAN SEJALAN DENGAN TX-SHIELD, MULAI DARI BAHASA PEMROGRAMAN, MEKANISME KONSENSUS HINGGA MODEL EKONOMI, DICIPTAKAN UNTUK SECARA SISTEMATIS MENGHAPUS HAMBATAN INI DAN MEMBANGUN PEMBAYARAN PRIVASI TINGKAT INSTITUSIAman, efisien, dan operasionaltriple batu。

Bahasa Bergerak: "Matematika tingkat kepercayaan " untuk keamanan aset privasi

Inti dari pembayaran privasi adalah perlindunganDirantai asetKeamanan dan logika operasional yang benar. Ini dirancang untuk aset digitalBahasa Berpindah BahasaIa menyediakan lebih banyak keamanan untuk privasi daripada pembayaran privasi。

•Keamanan dalam negeri:Alih StrictSistem Jenis OgosDan unikMekanisme manajemen sumber daya analogIni berakhir ketika itu dilakukanKembali menyerang, menghilangkan sumber dayaAku tidak yakin apa yang aku bicarakan. Ini memastikan bahwa kontrak inti yang melibatkan pergerakan aset swasta adalah logis dan bahwa status aset jelas。

•Keamanan keandalan:Bergerak melalui sendiriSpesialisasi Gerak Kepindahan Bahasa Mandarin, mendefinisikan kondisi pra-, pasca-, dan tetap untuk kontrak cerdas, dan menggambarkan dari sumber \"bagaimana program harus berjalan dengan benar\". Pada tahap kompilasi, norma-norma ini akan diubah menjadiUngkapan aib dalam Bahasa Boogie, dan validasi logis dilakukan oleh teorema otomatis. Proses ini memungkinkan kontrak divalidasi secara matematis untuk keamanan dan perbaikan sebelum mereka naik rantai dan meminimalkan risiko kesalahan dan celah saat berjalan, sehingga mencapaiDapat diverifikasi, dapat diprediksi, dipercayaIni adalah rantai lingkungan implementasi。

^ a b c d e f g h Konsensus kinerja tinggi: Mengatasi kemampuan privasi untuk menghitung \"pajak performance\"

Perhitungan Privasi secara alami disertai dengan biaya dan penundaan dan harus didukung oleh kinerja tingkat atas jika mereka akan diterapkan untuk skenario komersial frekuensi tinggi harian. Ini sebuah inovasiMEKANISME KONSENSUS CAMPURAN BERBASIS DAGTantangan ini telah berhasil diatasi。

•Penundaan subdetik dengan puluhan ribu transaksi per detik:Dengan membedakan jenis transaksi, menggunakan pengobatan \"track-track\" untuk transaksi yang tidak melibatkan objek bersama, rantai telah dicapaiWaktu pemrosesan Transaksi Transaksi Transaksi Transtranstransaksi di bawah 0,5 detikDanPULUHAN RIBU TRANSAKSI (TPS) PER DETIK TERUS DALAM VOLUME TINGGI. INI ADALAH KINERJA YANG MEMBUAT KOMPARATIF INTENSIFIni juga memungkinkan untuk pengalaman \"penyelesaian segera\" yang sepenuhnya memenuhi persyaratan real-time pemukiman komersial。

•Maafkan akuMekanisme konsensus coundion memiliki toleransi yang tinggi terhadap kesalahan (jaringan stabil walaupun node validasi parsial gagal). Ini7x24 jam tanpa gangguanKetersediaan yang tinggi merupakan kunci keandalan layanan pembayaran privasi dibandingkan infrastruktur keuangan tradisional。

Mata Uang 3.3 Kestabilan sebagai \"warga pertama\": penghapusan gesekan ekonomi

Salah satu desain rantai yang paling revolusioner adalah menaikkan mata uang stabil ke tingkat rantai publik\"warga pertama\"Status. Ini adalah untuk menghapus hambatan pengguna dan mencapai adopsi massalBatu penjuru ekonomi AsiaAku tidak tahu。

•Integrasi primer, pembayaran adalah privasi:Pembayaran privasi secara langsung mempengaruhi stabilitas asli rantaiTidak ada jembatan rantai silang kompleks atau aset tersegelAku tidak tahu. Ada di lantai rantaiKombinasi tingkat Atom dari pembayaran dan perlindungan privasiLink tengah dalam memperkenalkan risiko keamanan tambahan dan biaya gesekan telah dihilangkan sepenuhnya。

•Aliran Web2:Pengguna dapat mengarahkanPembayaran yuran transaksi dalam mata uang stabil, tanpa perlu pre-empt dan memegang mata uang asli sebagai Gas. Desain ini meminimalkan ambang batas pembayaran privasi, dengan pengalaman pengguna seperti menggunakan alat Web2Sama seperti alamiIni adalah kunci untuk mempromosikan adopsi komersial skala besar。

3.4 Modularisasi dan interoperabilitas: fleksibilitas ekologi untuk privasi di masa depan

Bahasa BenFen Chain mengandalkan bahasa MovieDesain modularDanKemampuan abstrak tingkat lanjutIni menyediakan fleksibilitas dan penggunaan kembali yang besar untuk pengembangan aplikasi tingkat atas untuk pembayaran privasi。

•Penggunaan ulang modul keselamatan:Pembangun dapat menggunakan kembali saat mereka membangun blokModul keselamatan untuk formalisasiCepat buat logika pembayaran privasi yang kompleks。

•Keunikan Keserasian dan Keunikan Masa Depan:Meskipun sub-rantai berpusat pada mata uang stabilisasi, struktur bawah dan modul Move tersediaKemampuan universal untuk membayar privasiCocok dengan aset apapun. fleksibilitas ini menjamin bahwa infrastruktur tidak hanya memenuhi permintaan saat ini untuk pembayaran mata uang yang stabil, tetapi lebih responsif terhadap berkembangnya lanskap bisnis dan kebutuhan inovasi masa depan。

Ini bukan rantai publik dengan fungsi privasi setelah fakta, itu rantai publikInfrastruktur kustomisasi kedalaman untuk membayar privasiAku tidak tahu. Ini adalah pilihan teknologi skala penuh dariJalan yang AmanAku tidak tahuKONSENSUS DAG KINERJA TINGGIIniIntegrasi mata uang yang stabil untuk menghilangkan gesekan — Secara bersama-sama membentuk infrastruktur tingkat atas yang menyediakan dukungan penuh untuk generasi berikutnya pembayaran privasi dalam hal keselamatan, kinerja, ketersediaan dan pengalaman pengguna。

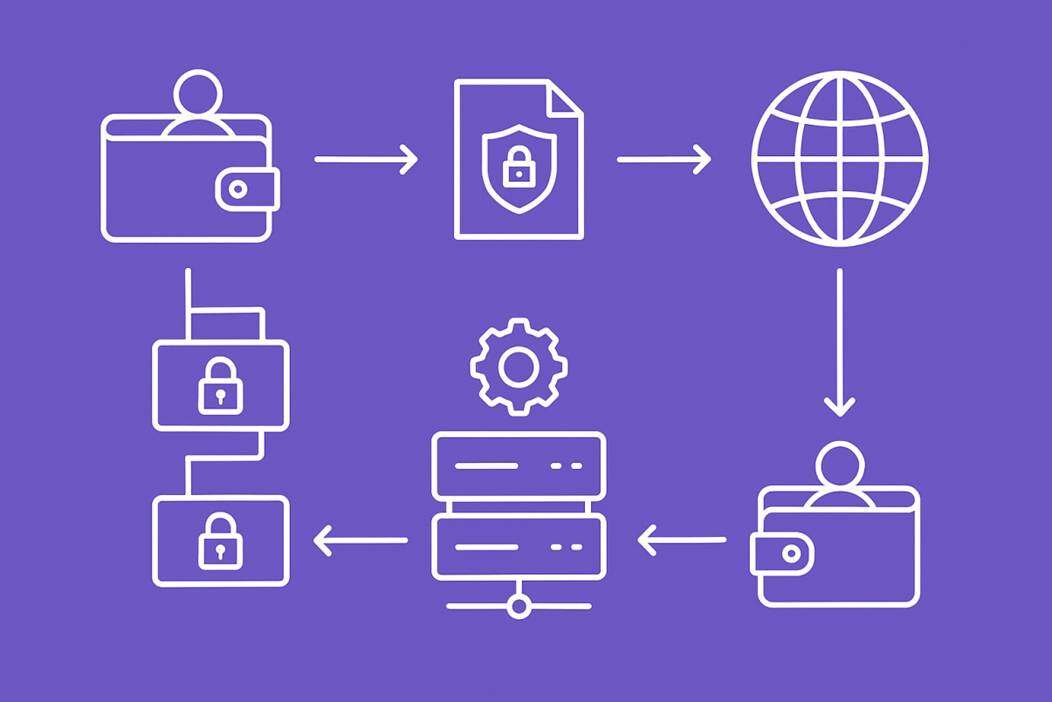

Bagaimana rantai mencapai pembayaran privasi

FUNGSI PEMBAYARAN PRIVASI DARI RANTAI, DALAM KERJASAMA DENGAN TX-SHIELD, DIRANCANG UNTUK MEMBERIKAN PENGALAMAN PENGGUNA CAIRAN SAMBIL MEMASTIKAN KERAHASIAAN INFORMASI KUNCI. KAMI MEMILIKI LINGKARAN TERTUTUP LENGKAP DALAM DESAIN DARIKerahsiaan penciptaan asetIniTransfer dari nilai keamananSekali lagiPandangan dan Penebusan yang DikendalikanAKU TIDAK TAHU. MELALUI INTEGRASI TEKNIS DENGAN TX-SHIELD, PERLINDUNGAN PRIVASI MENJADI FITUR BAWAH SISTEM PEMBAYARAN, BUKAN FUNGSI TAMBAHAN。

Penciptaan aset pribadi: privasi langkah demi langkah dimulai dengan nilai penuh

Sub-rantai itu telah direstrukturisasi ke pilihan privasi pra-empt。Pengguna dapat memutuskan apakah akan menagih token sebagai formulir pribadi ketika mengisiIni tidak harus langkah ganda, itu lebih cairan。

Proses yang spesifik:

1. ^ a b c d e f g h i j k l m n o p.Mengawali pengisian privasi atau konversi token privasiKANTOR:

Bila pengguna memilih token isian dalam dompet, anda dapat mencontreng " Mengisi sebagai pilihan token " pribadi. Sebagai tambahan, seorang pengguna dapat memulai transaksi \"aset enkripsi\" melalui dompet, menyatakan token dan jumlah yang ingin diubah menjadi formulir pribadi。

Kampung 2.Asset LockKANTOR:

Setelah transaksi dikonfirmasi oleh jaringan, kontrak cerdas khusus secara otomatis mengunci dalam token converted pengguna untuk mendukung nilai aset swasta yang akan dibuat。

Kampung 3.[ Gambar di hlmKANTOR:

Node autentikasi jaringan menerima nilai dan menggunakan kunci share internal dan algoritma enkripsinya untuk mengubahnya menjadi satu set pecahan data yang unik dan tidak teratur。

Maafkan aku.Generasi Dokumen DokumenKANTOR:

Sistem ini menciptakan objek \"aset utama\" baru bagi pengguna dan menyimpan data yang baru dibuat ini。

X. X. 5.SelesaiKANTOR:

Ketika transaksi naik, token publik pengguna terkunci, dan aset swasta yang setara, dalam bentuk fraksi terenkripsi, diperoleh, nilai sebenarnya yang tidak lagi terlihat dalam rantai。

Mekanisme \"fill-or-privilege\" ini menghapus ambang batas pengguna untuk mengakses aset privasi dan menjadikan perlindungan privasi sebagai pilihan baku untuk operasi rantai daripada proses tambahan yang kompleks。

Pembayaran kerahsiaan

Ketika pengguna memegang aset swasta, pembayaran dapat dilakukan tanpa mencoret rincian transaksi。

& nbsp; di bawah ini menampilkan proses inti pembayaran privasi menggunakan pengguna A ke pengguna B sebagai contoh:

1. ^ a b c d e f g h i j k l m n o p.GrenadaKANTOR:

DOMPET-DOMPET A MENCIPTAKAN TRANSAKSI, MENGIDENTIFIKASI PENERIMA SEBAGAI B DAN MENETAPKAN JUMLAH PEMBAYARAN TERTENTU. INI KEMUDIAN MEMULAI PERMINTAAN UNTUK OTORISASI DARI NODE SERTIFIKASI YANG KREDIBEL, MEMINTA BAHWA JUMLAH YANG DIBAYAR DIPROSES MENJADI FRAKSI YANG DIENKRIPSI SEMENTARA。

Kampung 2.Jaringan TransmitKANTOR:

DOMPET MEMBUNGKUS INFORMASI YANG DIPERLUKAN UNTUK PELAKSANAAN PERTUKARAN DAN MENYERAHKANNYA KE JARINGAN. KANDUNGAN TRANSAKSI NIAGA AKAN MENCAKUP FRAKSI IMBANGAN SAAT INI DARI A, FRAKSI IMBANGAN SAAT INI DARI B, DAN FRAKSI TERENKRIPSI DARI LANGKAH SEBELUMNYA YANG MEWAKILI JUMLAH TRANSAKSI。

Kampung 3.Operasi di belakang panggungKANTOR:

Node otentifikasi jaringan NIS menerima transaksi, menggunakan kunci yang dibagikan untuk mendekripsi dan menghitung ketiga fraksi tersebut, dan kemudian mengenkripsi ulang hasilnya menjadi fraksi terenkripsi baru。

Maafkan aku.Status UpdateKANTOR:

PENGHITUNGAN ULTIMATUM AKAN MENGHASILKAN DUA FRAKSI DATA YANG SAMA SEKALI BARU - SATU MEWAKILI PENGURANGAN KESEIMBANGAN A DAN YANG LAINNYA MEWAKILI KESEIMBANGAN BARU B. SELANJUTNYA, SISTEM MEMPERBARUI DUA SET BARU KE OBJEK ASET SWASTA A DAN B, MASING-MASING。

X. X. 5.Transactions selesaiKANTOR:

TRANSAKSI TRANSFER NILAI SELESAI KETIKA TRANSAKSI DIRANTAI. UNTUK PENGGUNA RANTAI LAINNYA, MEREKA HANYA DAPAT MELIHAT PERUBAHAN DATA DARI OBJEK ASET SWASTA A DAN B, TETAPI JUMLAH TRANSAKSI SPESIFIK TIDAK DIKETAHUI。

Lihat dan tebus aset privasi

1. ^ a b c d e f g h i j k l m n o p.Permintaan ULANG diprakarsai dan ditandatanganiKANTOR:

Pengguna woin meminimalkan permintaan melalui dompet ke node jaringan yang kredibel. Permintaan ini disertai dengan tanda tangan digital yang dihasilkan oleh kunci pribadi dompet pengguna ' s untuk membuktikan identitas pemilik。

Kampung 2.OrganisasiKANTOR:

Pembayaran penerimaan atas permintaan, legalitas tanda tangan disahkan, menegaskan bahwa claiman adalah pemilik sah rantaian pencatatan aset swasta. Autentifikasi terutama digunakan untuk mencegah akses yang tidak sah oleh pengguna lain。

Kampung 3.Lebih rendah rantaiKANTOR:

Setelah validasi . Node terpercaya akan membaca fraksi terenkripsi pengguna dari rantai dan, dalam memori lokalnya, mengembalikannya ke nilai keseimbangan nyata yang dapat dibaca pengguna menggunakan kunci yang dibagikan。

Maafkan aku.Kembali atau penebusan yang amanKANTOR:

♪ o ♪PandanganKANTOR: Keseimbangan nyata akan ditampilkan di ujung depan dompet yang dikirim kembali ke pengguna melalui saluran enkripsi yang aman。

♪ o ♪PenebusanKANTOR: Pihak pengguna mungkin mengizinkan transaksi untuk menghancurkan sertifikat aset privasi dalam kepemilikannya pada rantai. Setelah kehancuran dikonfirmasi oleh jaringan, token publik yang setara awalnya terkunci akan dirilis secara otomatis dan dikembalikan ke pengguna。

Sistem pembayaran privasi di rantai ini disahkanNilai penuh adalah privasi, aliran enkripsi parsial, penyitaan terkontrol dan transparanDalam tiga fase, sebuah pembayaran privasi yang dapat diverifikasi dan diatur dibangun. Sistem ini bukanlah fungsi tambahan dari plugin eksternal atau lapisan protokol, tetapi lebih kepada kapabilitas primer di bagian bawah rantai publik. Ini menjadikan privasi perlindungan pilihan baku, memberikan kerahasiaan alami untuk pemukiman mata uang yang stabil, dan memungkinkan bisnis dan individu untuk mencapai pembayaran swasta murni subjek kepatuhan。Di rantai ini, privasi tidak lagi \"proteksi tambahan\", tetapi bagian dari pembayaran itu sendiri。

Teknologi inti kari untuk pembayaran privasi dalam rantai

SENI ARSITEKTUR TRANSAKSI SAFESIAL BERBASIS FAST MPC DAN KETERLIBATAN REGULASI

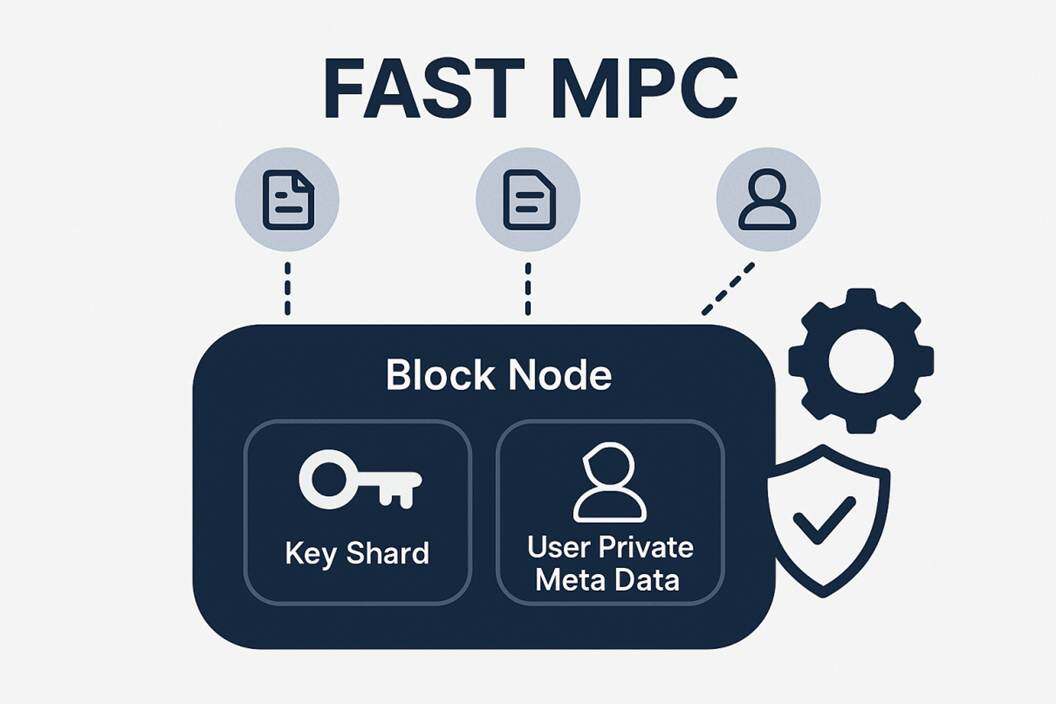

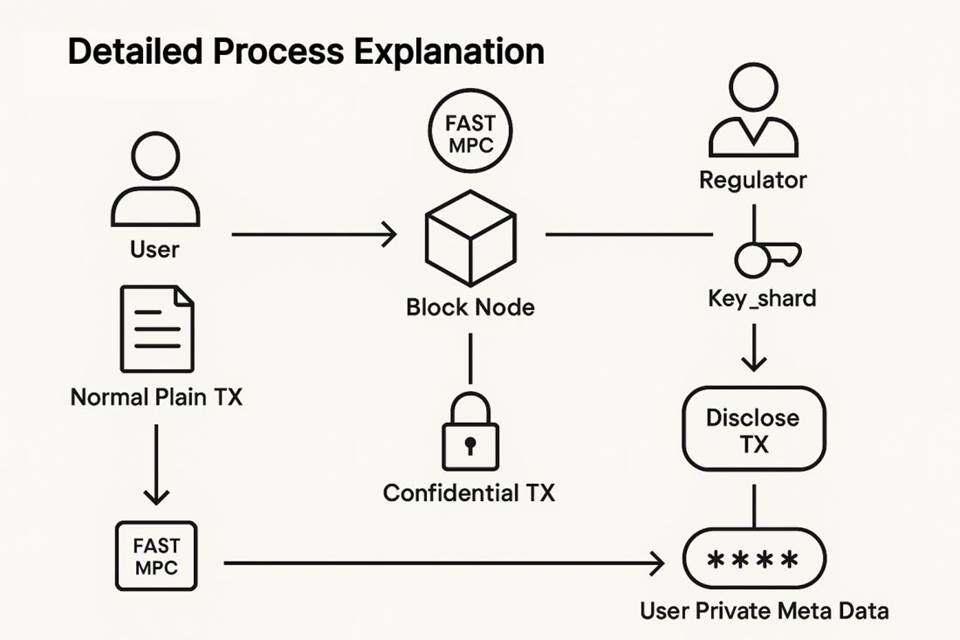

Kesamaan dengan TX-SHIELD, sub-rantai pembayaran privasi ini menggabungkan inovasi sistemik untuk mengintegrasikan teknologi rantai blok (Block Node), multi-counting cepat (FAST MPC) dan mekanisme compliance regulatory (Regulator) untuk mencapai \"data yang dapat diakses\" untuk transfer aset dalam jaringan yang didistribusikan。

Aku. Tujuan sistem core finis

TUJUAN UTAMA SISTEM ADALAH UNTUK MENGATASI DUA KONTRADIKSI INTI DALAM TRANSAKSI RANTAI BLOK TRADISIONAL: PERLINDUNGAN PRIVASI DAN KEPATUHAN REGULASI, DAN PERLINDUNGAN PRIVASI, YANG BERARTI BAHWA SISTEM DAPAT MEMASTIKAN BAHWA INFORMASI SENSITIF SEPERTI JUMLAH TRANSAKSI, IDENTITAS PESERTA ', DLL., TIDAK TERBUKA SECARA TERBUKA TERHADAP RANTAI DALAM BENTUK EKSPLISIT DALAM RANGKA MENCAPAI KERAHASIAAN KONTEN TRANSAKSI KETIKA PENGGUNA A TRANSFER ASET KE B. REGULATORY COMPLIANCE BERARTI BAHWA SAAT MELINDUNGI PRIVASI, SISTEM DAPAT MENYISIHKAN MEKANISME YANG DIPERLUKAN UNTUK MEMUNGKINKAN REGULATOR YANG BERWENANG UNTUK MENGUNGKAPKAN DAN AUDIT RINCIAN TRANSAKSI DENGAN AMAN DAN DENGAN CARA YANG DIKENDALIKAN, SECARA SPESIFIK PERLU. DETAIL BAGAIMANA FUNGSI INI DICAPAI MELALUI FAST MPC AKAN DISAJIKAN NANTI. SELAIN ITU, DALAM VERSI YANG DITERBITKAN SAAT INI, SEMUA PEMBAYARAN UNTUK PRIVASI RANTAI DIREALISASIKAN MENGGUNAKAN MPC, TETAPI VERSI BARU YANG LEBIH KOMPLEKS TETAPI LEBIH KUAT DARI KOMBINASI MPC-FHE AKAN SECARA BERTAHAP DIPERKENALKAN DALAM VERSI SELANJUTNYA:

\"Old II\". Komponen teknis kunci

Ada beberapa komponen inti utama dalam sistem: Block Node, Fast Multi-Cluster (FAST MPC), Key_shard. Persembahan akan dibuat di bawah ini:

1. ¡nbsp; nod blok (Blok Node)

Node-node Blok madya, yang berada di jantung sistem ledger terdistribusi, bertanggung jawab atas validasi, konsensus dan penyimpanan transaksi. Transaksi semua niaga (whether Plain TX atau Commercial TX) perlu diproses melalui node ini。

[2]] 2. Quick Multi-Calkulasi (FAST MPC)

FAST MPC adalah teknologi inti bagi sistem untuk mencapai perlindungan privasi. MPC CONCOS mengizinkan peserta untuk menghitung fungsi yang telah ditentukan bersama tanpa mendiskriminasi data masukan mereka. \"FAST\" tersebut menyoroti target dan efisiensi program MPC, yang dioptimalkan untuk memenuhi persyaratan tinggi throughput rantai blok. Modul MPC wanichi beroperasi secara internal di Block Node, dengan fungsi utama memproses Key_Shard dan User Private Meta Data untuk menghasilkan atau mengesahkan transaksi rahasia. Dalam versi asli dari sub-rantai ini, fungsi dari MPC FAST relatif terbatas, tetapi melalui penelitian STL, versi MPC yang lebih tinggi dapat ditemukan yang dapat diintegrasikan dengan protokol sandi lain seperti HE, menambahkan lebih banyak fungsionalitas untuk terlibat dalam transaksi dan untuk meningkatkan privasi dan keamanan transaksi dalam pengaturan regulasi. Dan menyediakan versi operasi batch yang lebih cepat dan cepat。

3 3. Key_board)

INI ADALAH ELEMEN KUNCI UNTUK MENCAPAI KEAMANAN DATA DAN INTERVENSI REGULASI, YANG DIPRODUKSI OLEH MODUL MPC FAST。

Data meta pribadi pengguna 'Pengguna' dienkripsi atau dipecah menjadi fraksi kunci ganda, dipegang oleh entitas yang berbeda, seperti Block Node dan Regulator. Dan Anda dapat mengakses atau mendekripsi inti dari User Private Meta Data hanya jika Anda menggabungkan Key_shard dari sumber yang berbeda (misalnya Blok Node dan Regulasi)。

/ III. Rincian Proses Farmon

1. ^ a b c d e f g h i j k l m n o p. Inisiasi niaga biasa: Pengguna memulai transfer aset oleh TX biasa (common express transaksi)。

Kampung 2. Transaksi rahasia, transaksi memasuki Blok Node. Modul FAST MPC sistem menggunakan fraksi kunci yang dipegangnya untuk memproses User Private Meta Data untuk menghasilkan TX Komersial terenkripsi. Transaksi rahasia ini dikirim kembali ke Blok Node untuk pengolahan rantai。

Kampung 3. Titik-titik intervensi egomulatorial Regularator (supervisor) adalah peserta khusus dalam sistem dan memegang Key_shard。

^ a b c d e f g h i j k l m n o p q r. Pengungkapan transaksi: Ketika pengawasan atau audit transaksi tertentu diperlukan, Regulator memulai permintaan TX Disclos. Permintaan tersebut, dikombinasikan dengan Key_shard yang dipegang oleh Regulator, pergi ke User Private Meta Data. Ini berarti:

a. Pecahan kunci ultimator ini digabung dengan pecahan Blok Node untuk restorasi atau akses ke Data Meta Swasta Pengguna。

kANTOR b. Pengungkapan kondisional dan terkontrol dari isi Control TX mungkin hanya dibuat melalui MPC atau mekanisme terdeklasifikasi setelah proses regulasi telah dipicu dan otoritas Regulasi telah divalidasi。

Hal-hal yang cerah dan keuntungan diferensial pembayaran untuk privasi dalam rantai

Pengalaman Privasi dan pengguna sering kali sulit digabungkan di jalan menuju penerapan mainstream rantai blok。Sub-rantai ini meningkatkan pembayaran privasi dari sebuah \"fungsi opsional\" ke kapasitas primitif tingkat rantai, dengan beberapa perjanjian dan inovasi tingkat produk yang secara signifikan menurunkan ambang batas untuk digunakan dan memenuhi kebutuhan kepatuhan institusional. Berikut ini adalah inti sorotan dan keuntungan diferensial dari bagian ini dari pembayaran privasi。

Perlindungan privasi dimensi penuh

Perlindungan kerahsiaan tidak lagi terbatas pada jumlah aset, tetapi meluas ke semua dimensi sensitif dari transaksi dan memberikan tingkat perlindungan yang berbeda melalui sumber kata sandi。

- Semua data transaksi berfantasi tersembunyi

TECHNICAL CORE: PERSETUJUAN INTEGRASI KEDALAMAN MPC DAN SERTIFIKASI PENGETAHUAN NOL. PENENTUAN ASAL TRANSAKSI MENGHASILKAN TRANSAKSI BERSAMA PESERTA MELALUI PERJANJIAN MPC DI BAWAH RANTAI. DALAM PROSES INI, SEMUA BIDANG KUNCI TRANSAKSI, SEPERTI JUMLAH INPUT, JUMLAH OUTPUT, ALAMAT PENGIRIM ' S, ALAMAT PENERIMA ' S DAN JENIS ASET, DIUBAH MENJADI KEADAAN ENKRIPSI ATAU KOMITMEN, DAN HANYA PERUBAHAN STATUS VALID AKHIR YANG DISINKRONKAN DENGAN RANTAI BLOK. NODE-NODE JARINGAN HANYA MEMVERIFIKASI KEBENARAN KONVERSI NEGARA, DAN TIDAK DAPAT MENGEKSTRADISI SETIAP INFORMASI TRANSAKSI ASLI, MEMOTONG KEMUNGKINAN ANALISIS DATA BERANTAI SECARA MENDASAR。

- Transaksi privasi dan pemukiman kelompok

TECHNICAL - TECHNICAL CORE: PEMROSESAN KELOMPOK MPC BERDASARKAN AUTENTIKASI ENKRIPSI DAN TANDA TANGAN AGREGAT. DIAGNOSIS MEMBERIKAN PENGIDENTIFIKASIAN ANONIM YANG DAPAT DIVERIFIKASI KE SEKUMPULAN TRANSAKSI DENGAN MEMBENAMKAN FUNGSI ACAK YANG DAPAT DIVERIFIKASI DALAM PROTOKOL MPC. INI MEMUNGKINKAN CERTIFIER UNTUK MELAKUKAN VALIDASI SATU KALI DARI LEGITIMASI SELURUH KELOMPOK, DARIPADA PROSES KASUS DEMI KASUS。

- Perpindahan aset secara pribadi

Inti teknis: Enkripsi kunci dan akses kontrol. Setiap rekor transaksi terenkripsi dienkripsi dihubungkan dengan satu atau lebih kunci simetri/asimetris. Hanya peserta dengan kunci penyandian yang sesuai yang dapat menyahsulit dan melihat rincian transaksi. Hal ini mengakibatkan pengembalian kepemilikan data dan memastikan bahwa catatan transaksi menjadi jurnal swasta, bukan rekening publik, terbuka hanya untuk pihak-pihak yang berkepentingan。

- Otorisasi Tampak Provisional

Inti teknis: Enkripsi berbasis atribut atau enkripsi berat proksi. Pemilik kunci tidak perlu mengungkapkan semua data rahasia ketika diperlukan untuk memberikan informasi tentang transaksi kepada auditor, regulator atau hakim. Mereka dapat mengizinkan pihak ketiga untuk mendekripsi catatan transaksi yang ditentukan dalam jangka waktu tertentu dengan menghasilkan token akses jangka waktu yang terbatas dan spesifik atau dengan melakukan enkripsi ulang proksi. Hak aksesi secara otomatis berakhir setelah keluarnya otorisasi。

Internal dan terprogram Regulatoris

Regulatoritas omaculatory bukanlah fungsi eksternal untuk ditambahkan ex post facto, tetapi dirancang sebagai fitur inti pada tingkat perjanjian, menyeimbangkan \"proteksi privat\" dengan \"aturan kesesuaian\"。

- Pengungkapan selektif

Inti teknis: nol pengetahuan sertifikasi dan sistem kunci berlapis. Sifat transaksi yang berbeda dienkripsi dan dikendalikan oleh kunci yang berbeda atau sistem pembuktian pengetahuan nol. Pengguna osis dapat secara selektif mengungkapkan informasi spesifik tanpa harus mengungkapkan semua data, tergantung pada kebutuhan regulator atau bisnis. Sebagai contoh, otoritas pajak dapat ditunjukkan bahwa jumlah transaksi tersebut memenuhi ambang batas tertentu tanpa mencoret pihak lain。

- Otoritas untuk node audit tingkat perusahaan

- Inti teknis: tanda tangan terbatas pintu dan manajemen otoritas dinamis. Sebuah perusahaan ugford dapat mengantisipasi strategi audit untuk mendistribusikan kunci akses ke data transaksi yang dipilih ke node audit yang ditunjuk melalui kontrak pintar atau perjanjian rantai secara terbatas. Hanya ketika kondisi preset terpenuhi dapat kunci re-engineering dan akses data dibuat, baik untuk memastikan kebutuhan untuk intra-firmasi pemerintahan dan untuk mencegah penyalahgunaan mono-point。

- Antarmuka kepatuhan terbenam pada lapisan protokol bagi protokol protokol protokol protokol

INTI TEKNIS: PAKET SANDI TERMODULARISASI DAN API REGULATOR STANDARDISASI. KOMPONEN KATA SANDI SEPERTI MPC, FHE, ZKP TIDAK DISEBUT DALAM BENTUK API TERLAMPIR, TETAPI MERUPAKAN BAGIAN INTEGRAL DARI MEKANISME KONSENSUS DAN FUNGSI KONVERSI NEGARA. ATURAN-ATURAN REGULATORI POLIAPOLISITAS DAPAT MEMASTIKAN BAHWA PEMERIKSAAN KEPATUHAN DILAKUKAN SECARA OTOMATIS TANPA MENCORET PRIVASI DENGAN MENGESAHKAN KINERJA KONTRAK OFFLINE PADA FASE OFFLINE MPC ATAU PADA RANTAI。

- Ambang deklasifikasi penyakit berdasarkan prosedur hukum

Technical core: Didistribusikan pembuatan kunci dan penyandian pintu. Sistem ini meramalkan kunci publik yang dikendalikan oleh beberapa pihak. Kunci pribadi yang berhubungan dipegang di bagian terbatas. Hanya ketika perintah peradilan yang sah diperoleh pihak-pihak independen ini bekerja sama untuk menegakkan perjanjian dekripsi batas-pintu, mengembalikan kunci utama dan mendekripsi sejarah perdagangan alamat yang diberikan. Proses ini transparan, dapat diaudit dan multi stakeholder, mencegah kontrol unilateral。

Seni arsitektur dan prestasi kinerja tinggi

Zogiard Barriers terhadap teknologi privasi tradisional telah ditujukan melalui inovasi sandi dan optimisasi arsitektur sistem。

- STRUKTUR INTEGRASI MPC YANG DITINGKATKAN DENGAN KATA SANDI LANJUTAN (DIPROYEKSIKAN)

TECHNICAL NUCLEUS: MODEL HIBRIDA FHE-MPC DAN SERTIFIKASI PORTOFOLIO. KAMI BERENCANA UNTUK MENGADOPSI STRUKTUR KODE HIRARKIS. DI BAGIAN BAWAH, DATA DIHITUNG SECARA RAHASIA MENGGUNAKAN ENKRIPSI YANG SETARA UNTUK MEMASTIKAN BAHWA DATA TIDAK PERNAH DIDEKRIPSI SELAMA PERHITUNGAN. PADA TINGKAT ATAS, PROTOKOL MPC MENGOORDINASIKAN PERHITUNGAN FHE DAN MENANGANI PENILAIAN LOGIKA YANG KOMPLEKS. SELAIN ITU, PENGGUNAAN PENGETAHUAN KELUARAN NOL UNTUK MEMBUKTIKAN BAHWA BEBERAPA TRANSAKSI ATAU PEMBARUAN NEGARA DIGABUNGKAN KE DALAM SATU, SERTIFIKAT VOLUME KECIL SECARA SIGNIFIKAN TELAH MENGURANGI BIAYA PENYIMPANAN DATA BERANTAI DAN VALIDASI DAN TELAH MENCAPAI \"FRAKSI DAN RESTORASI YANG DIENKRIPSI SECARA PENUH\"。

- Waktu pengesahan privasi tingkat kedua

○ Inti Teknologi Teknologi Biolog: Saat ini semua pemrosesan daring secara online digunakan, dan dua fase yaitu perhitungan luring/online dan optimasi flow line diharapkan pada masa depan. Sebagian besar operasi komputasi-intensif yang terlengkapi pada fase offline. Fase daring yang dibutuhkan hanya otentikasi ringan, tandatangan dan persetujuan konsensus. Desain ini menghiasi rantai ' s pengakuan waktu dan kompleksitas transaksi, yang dapat mencapai tahap kedua terlepas dari kompleksitas logika belakang panggung. Uji dasar kami menunjukkan bahwa pada perangkat keras komersial standar, sistem secara konservatif memperkirakan bahwa 1.000+ transaksi privasi/detik dapat diproses dan bahwa, sebagai algoritme mengoptimalkan dan mempercepat perangkat keras, kinerja akan memiliki potensi untuk mengupgrade pada tingkat numerik untuk sepenuhnya memenuhi kebutuhan operasi keuangan frekuensi tinggi di masa depan。

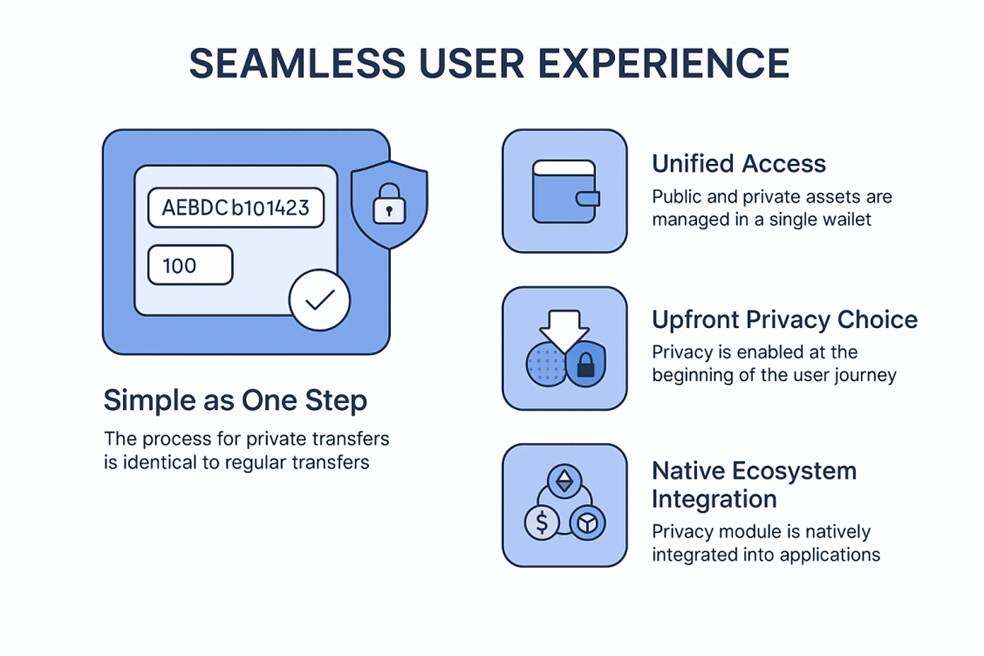

Pengalaman pengguna Ekstreme

Fungsi privasi dari rantai blok tradisional biasanya \"di luar\" dan membutuhkan proses pembelajaran pengguna tambahan. Sub-rantai ini didedikasikan untuk membuat perlindungan privasi yang tidak pasti pengalaman baku pengguna。

Operasi ini sederhana: langkah yang diambil oleh pengguna untuk membuat transfer pribadi identik dengan transfer normal. Masukkan alamat dan jumlah dalam dompet dan konfirmasi bahwa perlindungan privasi secara otomatis selesai di belakang panggung, menghilangkan biaya belajar tambahan. Konsep desain ini sejalan dengan eksplorasi industri untuk meningkatkan ketersediaan rantai blok。

Manajemen akses terpadu: Pengguna goagon tidak perlu memasang dompet atau plugin berganda untuk mengelola aset terbuka dan swasta tanpa batas di bawah alamat dompet yang sama dan dapat melihat keseimbangan yang sesuai kapan saja. Keharmonisasian ini telah sangat menyederhanakan manajemen aset pengguna。

Pilihan privasi pra-privileged: pra-isi pilihan privasi melalui desain seperti "isi atau privasi" membuat perlindungan privasi menjadi titik awal untuk perjalanan pengguna, daripada pilihan tambahan untuk remedi ex post。

Eco-protokol sinergi: Aplikasi-aplikasi tingkat tinggi seperti Ecology BenPay, rilis RUSA, dan protokol DeFi memungkinkan panggilan utama ke modul privasi dan mengalami akses seamless. IniBumi Beban Beban Beban Beban BumiDanKartu Ben PaySebagai contoh, ketika pengguna terlibat dalam strategi pembuatan mata uang, proses pengisian, mengubah saham dan penyitaan dienkripsi melalui modul privasi asli BenFen. Protokol protokol dapat memvalidasi operasi, tetapi posisi pengguna, ukuran hasil, atau tindakan reposisi tidak dapat dilihat di luar, menjadikan BenPay DeFi sebagai titik masuk DeFi yang aman. Kenalan Baru Di dalam kasus pembayaran online atau konsumsi luring, enkripsi uang, jalur pembayaran dan informasi akun tidak terlihat pada bisnis juga, dan pengamat tidak mampu membangun gambar konsumen, sehingga mencapai kartu mata uang stabilisasi privasi dan pengalaman konsumsi Web3 kehidupan nyata. Secara keseluruhan ekologi memiliki pengalaman privasi yang konsisten dan mulus dalam pembayaran, perdagangan, konsumsi dan alokasi aset, berdasarkan desain privasi asli Layer1。

Pengalaman Fee Zero Gas

Biaya Gas buang adalah salah satu ambang utama mencegah pengguna biasa memasuki dunia Web3, terutama dari penggunaan fungsi privasi kompleks tinggi. Transaksi sub-rantai telah inovatif melalui lapisan perjanjian, membentuk kembali struktur biaya transaksi。

Transaksi sponsor: Sub-rantai ini memisahkan peran \"penemu\" transaksi dari \"pembayar Gas\" pada tingkat perjanjian. Ini memungkinkan proyek atau pihak komersial untuk membayar biaya Gas secara langsung untuk pengguna, yang sederhana, aman dan efisien. Bagi pengguna, ini berarti ketika pembayaran dilakukan menggunakan privasi, tidak perlu perawatan dan pembayaran biaya Gas。

Pembayaran mata uang stabil ke Gas: Pengguna Züdosis juga dapat membayar biaya Gas secara langsung menggunakan sistem ' s asli mata uang stabil, tanpa harus memegang token tambahan untuk memudahkan alokasi aset。

Struktur mata uang stabilisasi alami

Tak seperti mata uang stabilisasi, yang bergantung pada kontrak cerdas, rantai ini menyusun mata uang stabilisasi multi-kurikuler sebagai \"warga negara kelas pertama\" dari rantai, yang menyediakan dasar yang lebih solid untuk pembayaran privasi。

Lapisan rantai, puncak keamanan: Mata uang yang stabil, sebagai aset primer di bagian bawah rantai publik, tidak bergantung pada logika kontrak cerdas, secara mendasar mengelilingi risiko celah kontraktual dan lebih aman。

Keekstensistenan Eko

Nilai sebuah teknologi bergantung pada kemakmuran ekologinya. Memturunkan ambang akses bagi pengembang dan bisnis melalui desain terbuka。

INTEGRASI TERSTANDARDISASI: PENYEDIAAN ANTARMUKA SDK YANG SEPENUHNYA FUNGSIONAL DAN TERDOKUMENTASI DENGAN API UNTUK MEMFASILITASI DOMPET PIHAK KETIGA, SISTEM RUMAH TANGGA KOMERSIAL DAN RANTAI SILANG YANG TERINTEGRASI CEPAT PEMBAYARAN PRIVASI JEMBATAN SECARA SIGNIFIKAN MENGURANGI BIAYA PENGEMBANGAN。

Dukungan untuk perdagangan murah: Baik platform powerer listrik terpusat maupun DApp yang terpusat menyediakan pengguna dengan jangkauan opsi pembayaran yang lebih luas melalui pengerahan cepat modul koleksi pribadi dengan alat-alat yang disediakan oleh rantai. Akses BenPay' s juga telah memvalidasi kelayakan kapabilitas ini dalam skenario pembayaran nyata, menyediakan templat untuk aplikasi komersial lebih masa depan untuk mendarat。

Pembayaran privasi Bulk

Fungsi pembayaran privasi massal rantai adalah kombinasi sempurna efisiensi dan privasi untuk frekuensi tinggi, kebutuhan pembayaran multi-target seperti gaji perusahaan, airdrop proyek dan penghargaan masyarakat。

Efficiency multiplier: Pengguna-Pengguna APBN dapat melengkapi distribusi aset privasi yang akurat ke ratusan atau bahkan ribuan alamat dalam satu operasi dengan seleksi kelompok atau mengunggah templat Excel, meninggalkan operasi tunggal yang rumit。

Perlindungan privasi dan kepatuhan: Semua transaksi volume dilakukan di lingkungan komputasi swasta, memastikan kerahasiaan lengkap setiap jumlah dan penerimaan informasi, melindungi privasi penerima maupun kerahasiaan informasi keuangan pihak penerbit。

Setiap pembayaran mata uang untuk privasi

Dukungan ramalan: Mekanisme pembayaran Privasi dalam rantai tidak bergantung pada jenis aset tertentu. Akses ke sistem pembayaran privasi tersedia selama aset memiliki sistem yang didukung kliring dan kemampuan perekaman. Pengguna wain bebas untuk mengubah token menjadi bentuk privat transfer dan penerimaan kunci tunggal。

Sistem pembayaran privasi dari rantai, melalui inovasi asli, meliputi teknik privasi kompleks dalam pengalaman pengguna sederhana; menghapus ambang pengguna melalui nol revolusioner Model biaya gas untuk gas dan meletakkan dasar untuk keamanan dan globalisasi melalui integrasi bawah-up dari mata uang stabil asli; dan memperluas kemampuannya untuk skenario dari individu ke perusahaan melalui fungsi massal eko-efisien terbuka. Ini menandai kematangan dari satu set solusi lengkap yang benar-benar menggabungkan privasi, ketersediaan dan scalability, dan bukan hanya terobosan dalam teknologi, tetapi juga langkah kritis dalam memindahkan sektor rantai privasi pembayaran ke arah aplikasi mainstream。

KAPASIASIASIASI PENEGAKAN PRIVASI DARI SUB-RANTAI DIDASARKAN PADA TX-SHIELD ' S SUB-CIPHERIC STRUKTUR, YANG MENGINTEGRASIKAN DIRINYA DI TINGKAT RANTAI DAN BERSAMA-SAMA MEMBENTUK INFRASTRUKTUR UNTUK PENYELESAIAN PRIVASI MATA UANG YANG STABIL. SEBAGAI SISTEM BERKEMBANG, KITA AKAN TERUS MEMPERDALAM DALAM KONTEKS PENEGAKAN RAHASIA, STRUKTUR REGULASI DAN SKENARIO PEMBAYARAN TINGKAT INSTITUSIONAL, MEMPROMOSIKAN SKALA BAWAH PEMUKIMAN SWASTA DALAM LINGKUP KEUANGAN DAN KOMERSIAL。

PerihalBenFen

Kanō BenFen adalah rantai publik kinerja tinggi yang dirancang khusus untuk menstabilkan pembayaran mata uang. Kami telah membangun jaringan bawah-atas yang aman, rendah biaya dan sangat tajam berdasarkan bahasa Move. Fitur intinya adalah mendukung pengguna untuk membayar biaya Gas langsung dalam mata uang stabil, yang secara signifikan mengurangi ambang untuk digunakan dan membuka jalan untuk aplikasi skala besar. Atas dasar rantai silang kuat dan kapasitas kliring multi-kurikuler, rantai meliputi skenario pembayaran ganda melalui aplikasi ekologi kaya. Yang lebih penting lagi, kami menyediakan pengguna tingkat enterprise dengan opsi pembayaran privasi kritis untuk memastikan bahwa mereka memperoleh keuntungan dari keuntungan efisiensi rantai blok sementara melindungi data bisnis inti dari pengungkapan。

Ini didedikasikan untuk menjadi jaringan global aliran mata uang stabil untuk perusahaan layanan yang membayar, pembayaran lintas perbatasan, listrik dan pedagang offline, generasi berikutnya infrastruktur keuangan yang menggabungkan efisiensi, biaya dan keselamatan。

PerihalTX-SHIELD

ZOZ & nbsp; TX-SHIELD adalah infrastruktur privasi rantai yang diatur yang menyediakan kedua pihak dengan privasi, kontrol dan pembayaran visual dan kemampuan penyelesaian untuk penerapan mata uang stabil dan rantai blok。

Solusi Inti:

- THIELD:Prasarana kerahsiaan untuk aplikasi rantai blok untuk mencapai transaksi rahasia, Dark Pools dan protokol terpusat privasi。

inovasi kami:

KAMI TIDAK HANYA MELINDUNGI PRIVASI TRANSAKSI, TETAPI JUGA MENCIPTAKAN KEMBALI MASA JABATAN DAN KEAMANAN ASET MELALUI KATA SANDI YANG DIDISTRIBUSIKAN. PROGRAMME TX-SHIELD MEMUNGKINKAN BISNIS DAN LEMBAGA KEUANGAN UNTUK CO-HOST ASET, LIKUIDASI SWASTA DAN MENGATUR AUDIT KEPATUHAN TANPA MENCORET RAHASIA BISNIS。

Kami membangun infrastruktur seperti ini:Keprivasi tidak lagi menjadi penghalang bagi regulasi dan adopsi institusional, tetapi lebih sebagai perisai untuk aliran keuangan。

TX-SHIELD – & nbsp; Ogoda swasta dan permukiman reguler base-player untuk basiccoin, blockchain dan masukan.